Em abril de 2026 2027 a Microsoft irá definitivamente desligar o protocolo de autenticação básico SMTP AUTH.

Para manter a funcionalidade de envio de e-mails nos módulos dbGEP, SERÁ OBRIGATÓRIO passar a utilizar o protocolo de autorização OAuth 2.0.

We will be making this change beginning March 1st 2026 and completing April 30th 2026, (previously September 2025).(...)

After April 2026,we will remove support for Basic auth with the Client Submission (SMTP AUTH) endpoints:smtp.office365.com

smtp-legacy.office365.com

Once Basic auth is permanently disabled, any clients or apps connecting using Basic auth with Client Submission (SMTP AUTH) will receive this response:

550 5.7.30 Basic authentication is not supported for Client Submission.

Fonte:

Prazos atualizados em 27 de janeiro de 2026

Now to December 2026: SMTP AUTH Basic Authentication behavior remains unchanged.

End of December 2026: SMTP AUTH Basic Authentication will be disabled by default for existing tenants. Administrators will still be able to enable it if needed.

New tenants created after December 2026: SMTP AUTH Basic Authentication will be unavailable by default. OAuth will be the supported authentication method.

Second half of 2027: Microsoft will announce the final removal date for SMTP AUTH Basic Authentication.

Fonte:

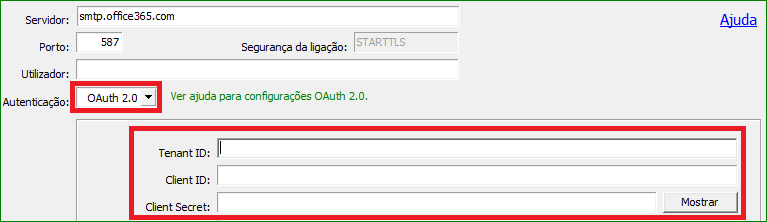

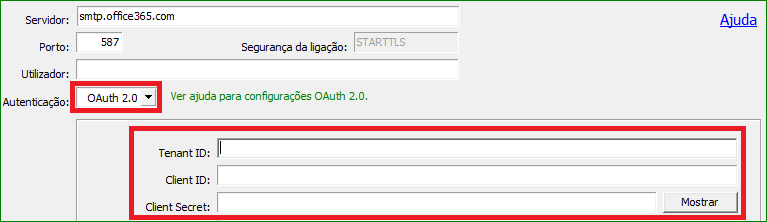

Para completar o preenchimento das configurações do protocolo OAuth 2.0, o Administrador da plataforma Microsoft Office 365 da Escola tem de registar uma aplicação no Microsoft Entra.

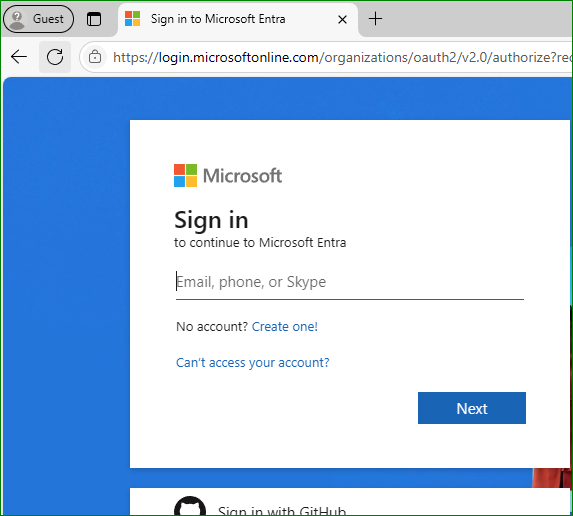

Fazer login no Microsoft Entra

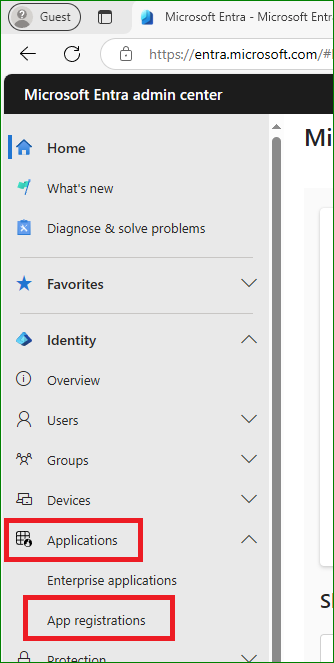

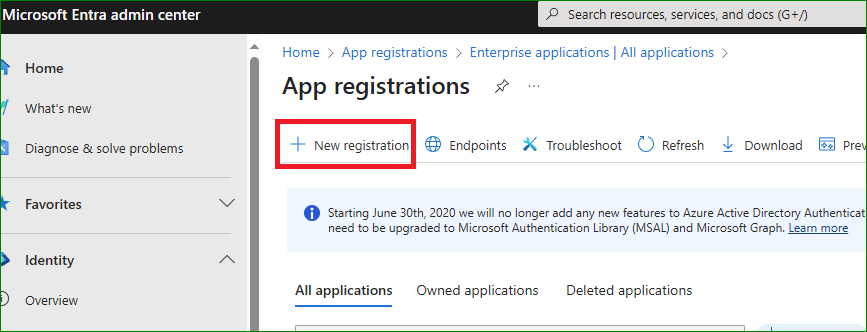

Entrar no menu do lado esquerdo Applications > App Registrations.

Clicar na opção New registration.

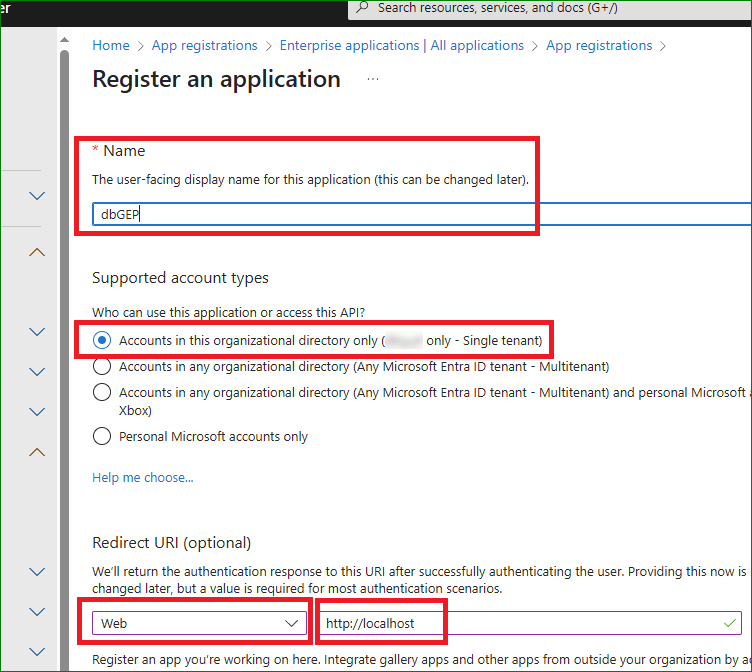

Escolher um nome para a aplicação (por exemplo, "dbGEP"), definir o tipo de conta suportada como Accounts in this organization directory only (Single tenant) e escolher redirect URI Web, apontando-o para http://localhost.

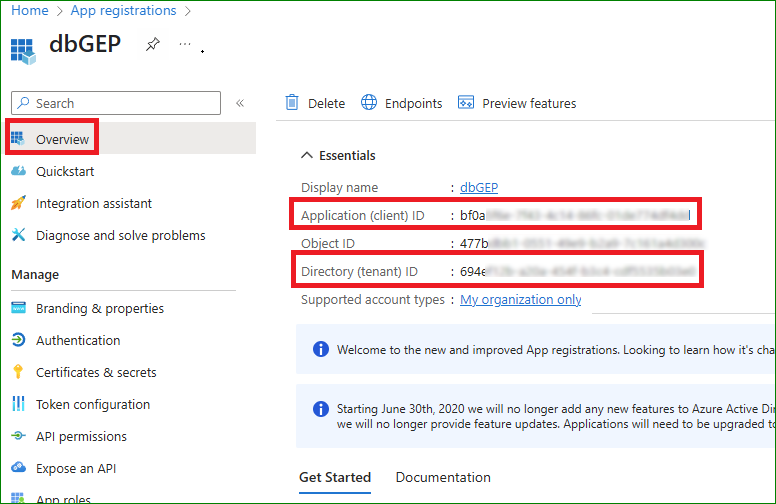

Depois de criada, aparecerá a página do menu Overview. Confirme se o tipo de contas suportadas indicado refere My organization only. Deverá tomar nota dos valores dos campos Application (client) ID e Directory (tenant) ID para mais tarde os copiar para as configurações.

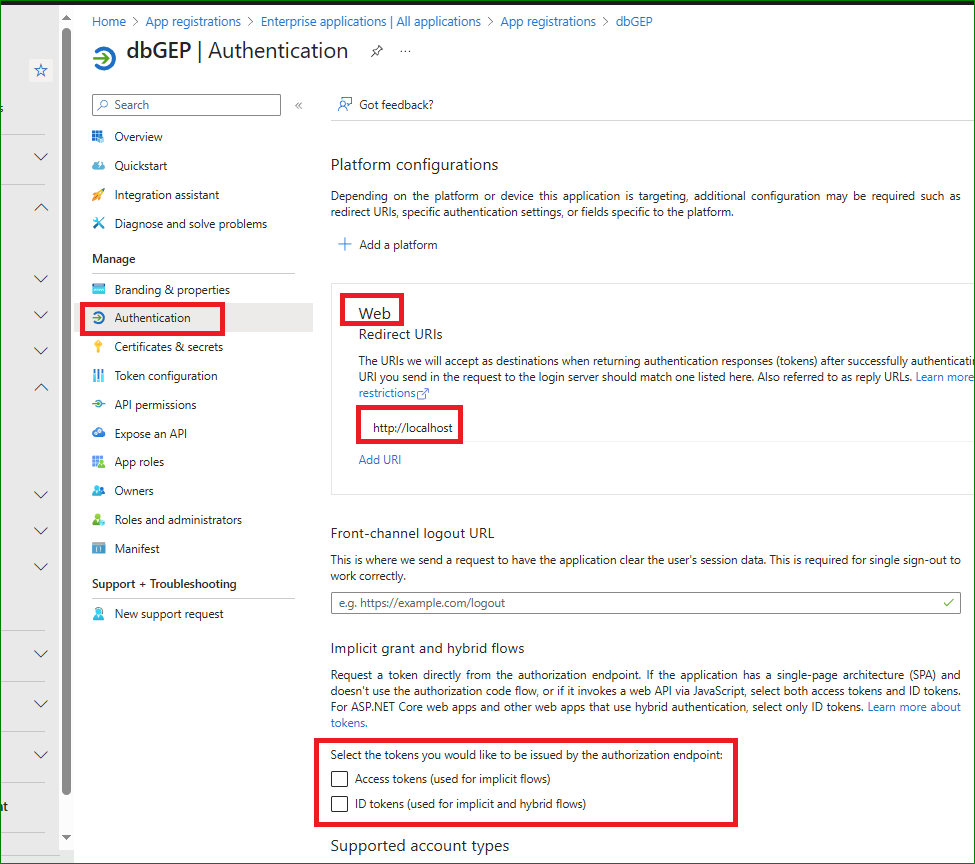

Prosseguindo, confirmar no menu Authentication se as configurações efectuadas no registo ficaram tal como as da imagem abaixo.

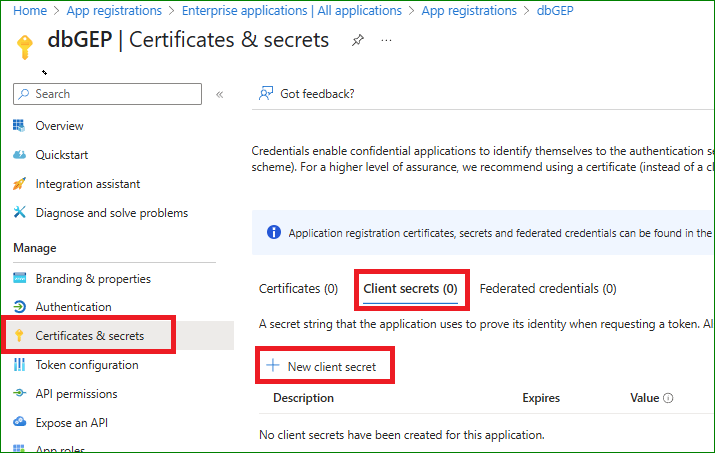

Passando para o menu Certificates & secrets, terá de ser criado um novo client secret. Clique no botão New client secret.

Dê uma descrição à sua escolha. O tempo de expiração poderá ser o que desejar, sendo que ao fim do tempo indicado terá de ser gerado um novo client secret. Clique em Add para concluir.

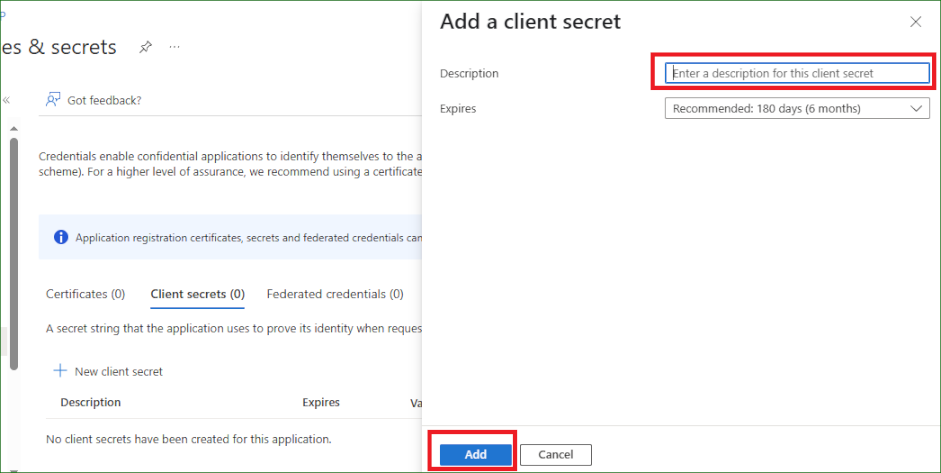

De seguida, terá de imediatamente copiar o campo Value do client secret. Esse valor apenas fica visível nesta página da primeira vez que é gerado. Caso refresque a página e não o tenha anotado, terá de gerar um novo. Anote o valor do campo de forma segura para mais tarde o copiar para as configurações. Pode utilizar o botão ao lado do valor para o copiar.

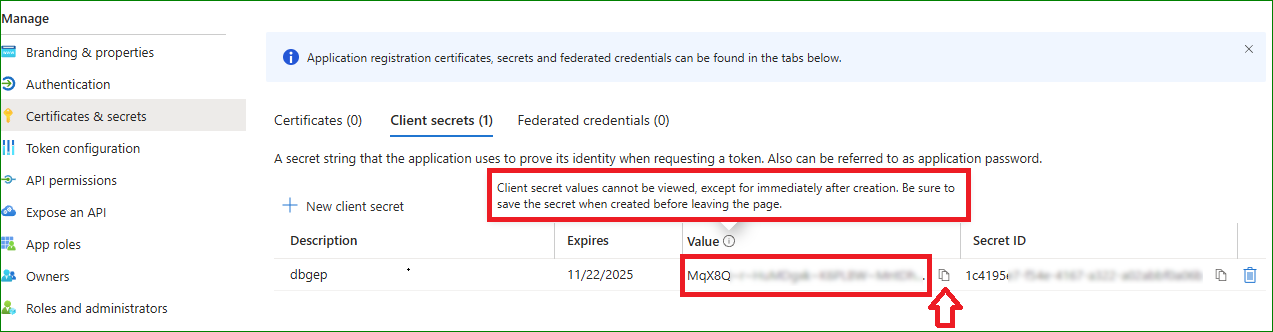

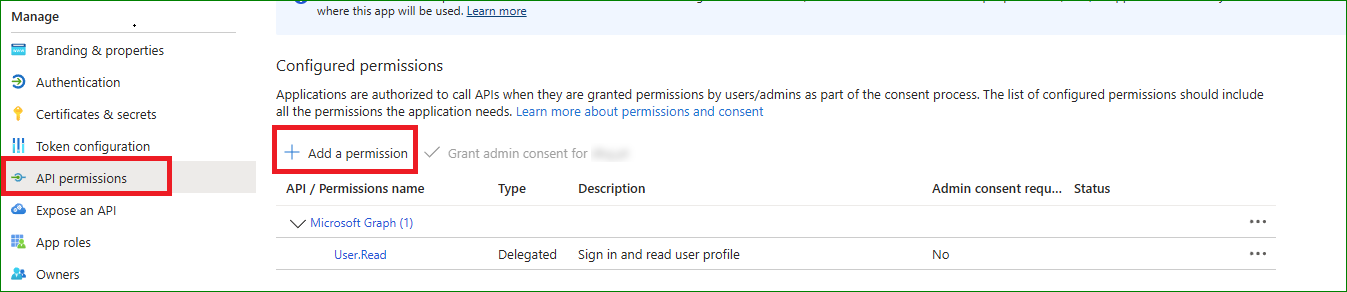

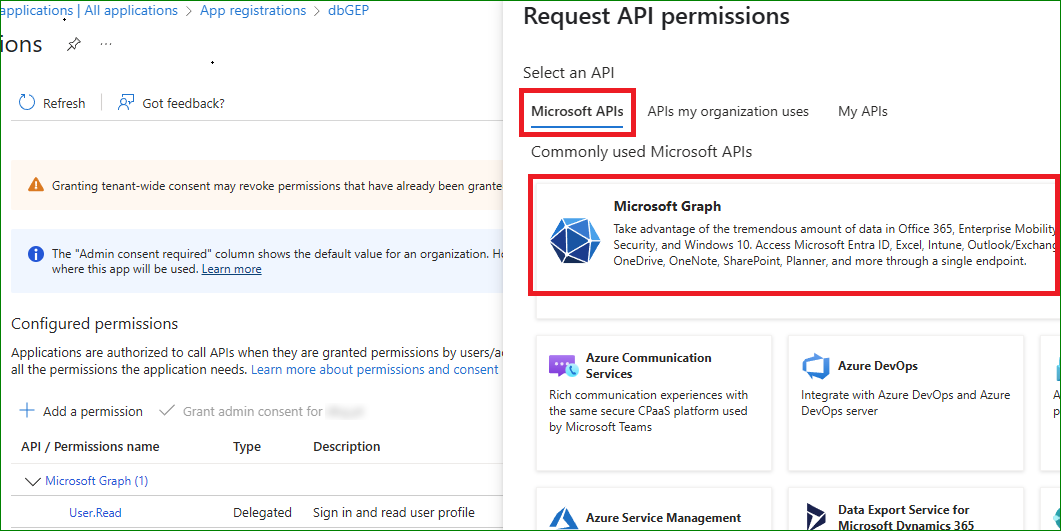

A aplicação criada terá de ter atribuída uma permissão necessária para o envio de e-mails. No menu API permissions, clique no botão Add a permission.

Seleccione Microsoft APIs > Microsoft Graph.

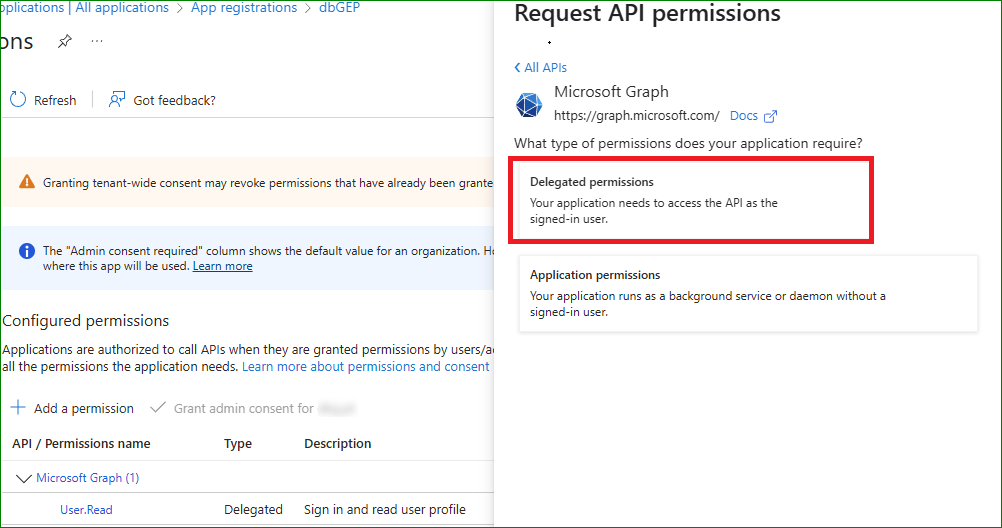

Escolha Delegated permissions.

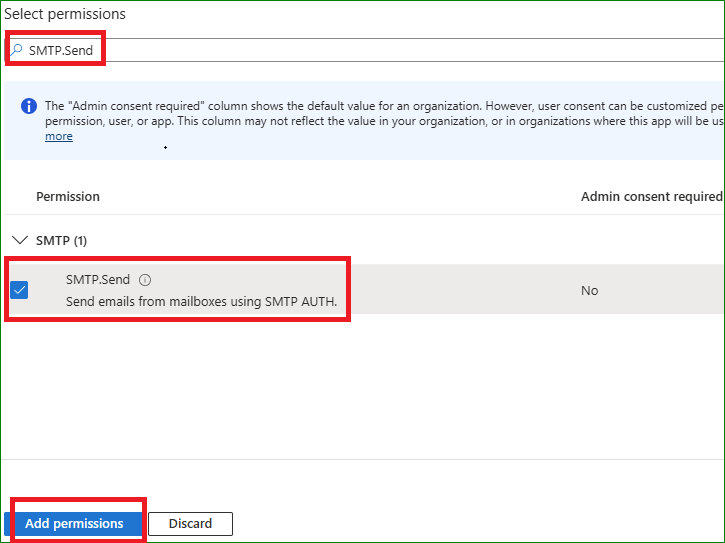

Procure e marque a permissão SMTP.Send. Clique em Add permissions para concluir.

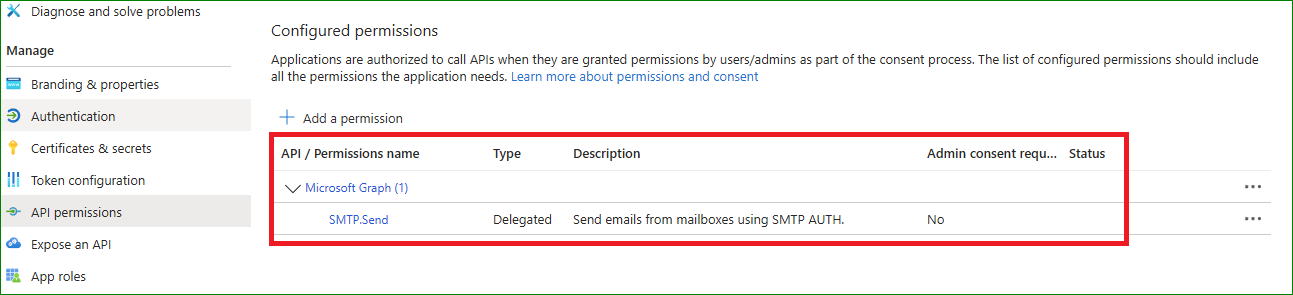

A única permissão necessária que deve estar atribuída é SMTP.Send.

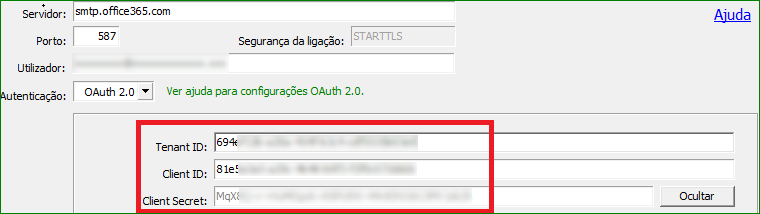

Todos os campos indicados para anotar nestas instruções devem ser copiados para as configurações SMTP do dbGEP.

Recapitulando:

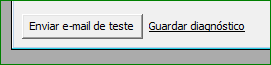

Overview, copiar do campo Directory (tenant) IDOverview, copiar do campo Application (client) IDCertificates & secrets, copiar imediatamente campo Value após client secret ser gerado; após o tempo de expiração definido, recriar um novo client secretRecomenda-se o uso do botão Enviar e-mail de teste após as configurações terem sido copiadas.

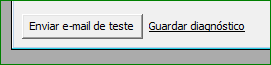

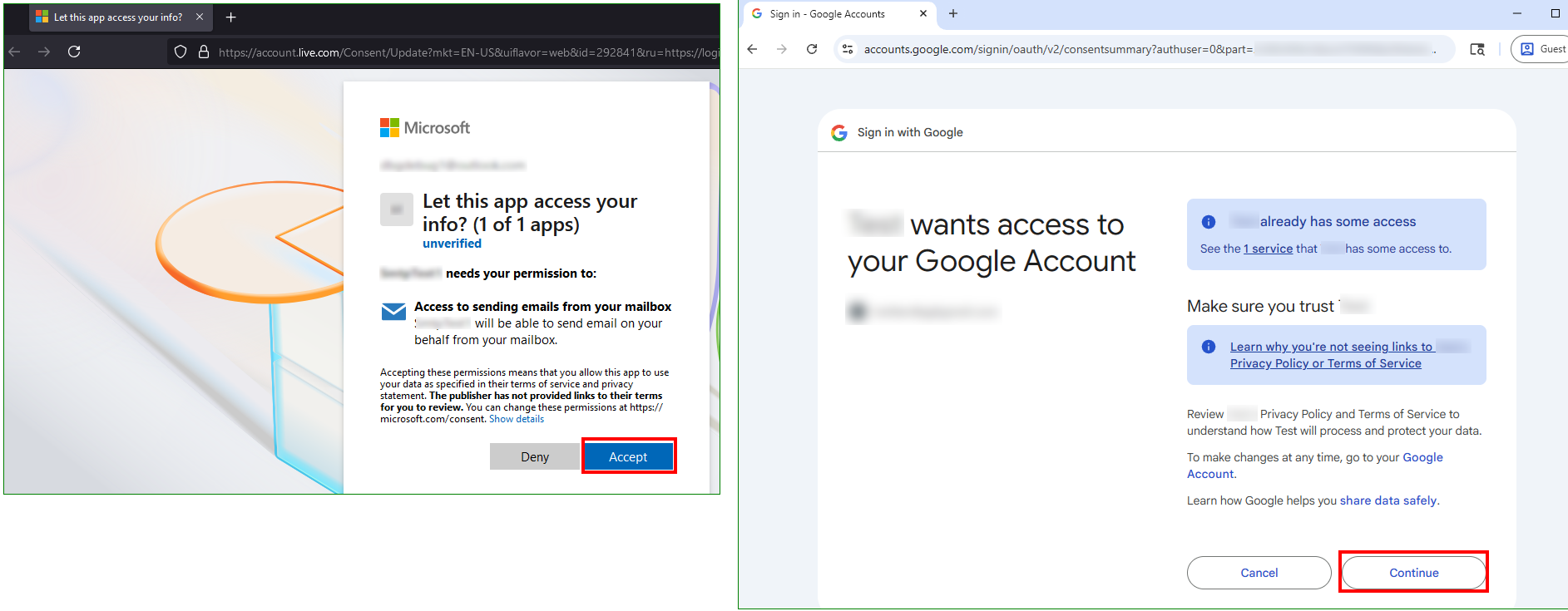

Em cada envio, será expectável aparecer uma página semelhante à da imagem abaixo, onde o utilizador terá de confirmar.

Para mais ajuda, pode consultar a documentação da Microsoft:

https://learn.microsoft.com/en-us/entra/identity-platform/quickstart-register-app

A Google desactivou "Less Secure Apps" em maio de 2025. Mais informações aqui.

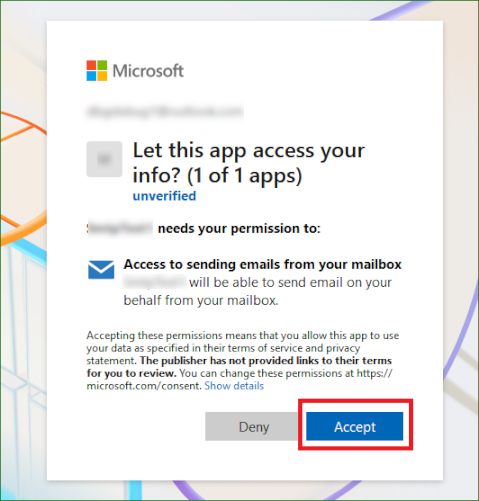

Poderá manter a autenticação normal no dbGEP, sendo que para isso apenas é necessária a criação de uma "app password" para a conta de e-mail que pretende configurar no dbGEP. Para a criação de uma "app password" é necessário que a conta de e-mail tenha configurado 2FA (two-factor authentication).

Quando o programa solicitar a password, terá de introduzir essa "app password" gerada, e não a password de login da conta de e-mail.

Essencialmente, trata-se de uma password alternativa que apenas é usada para este propósito.

Por forma a não ter que introduzir manualmente sempre a "app password", poderá recorrer ao uso de um qualquer gestor de passwords.

Links úteis sobre configuração de "app password":

https://support.google.com/mail/answer/185833?hl=en

https://support.google.com/a/answer/176600?hl=en

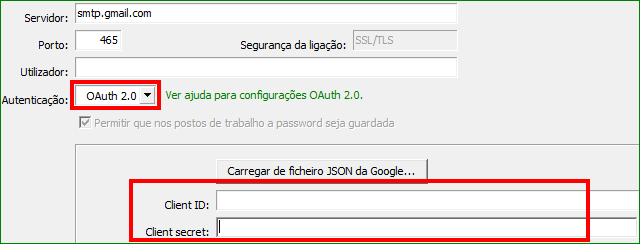

Para utilizar o protocolo OAuth 2.0, o Administrador da plataforma Google Workspace da Escola terá de criar um projecto na Google Cloud Plaform para finalizar o preenchimento das configurações.

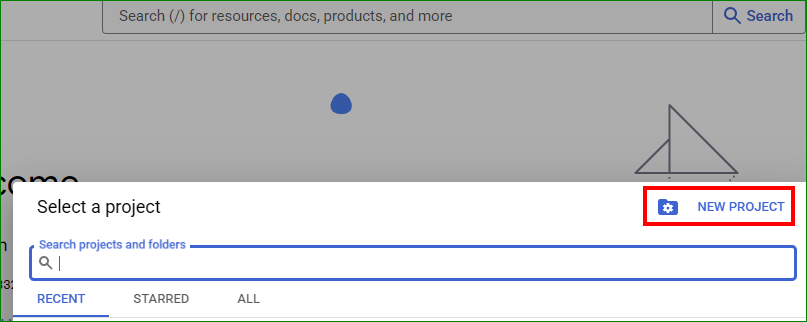

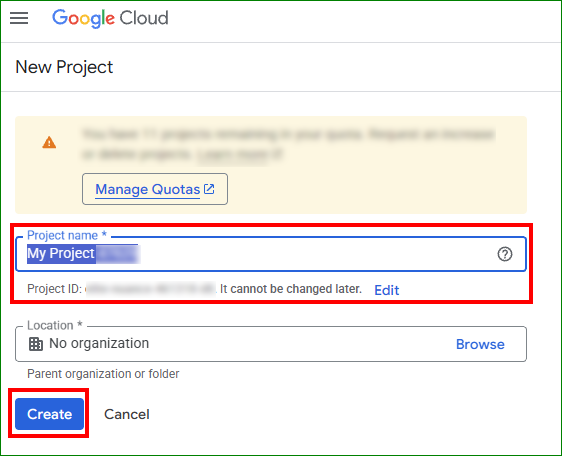

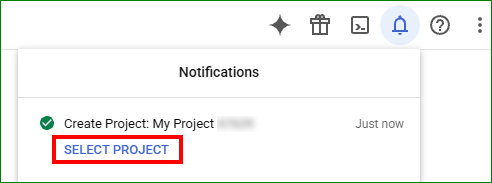

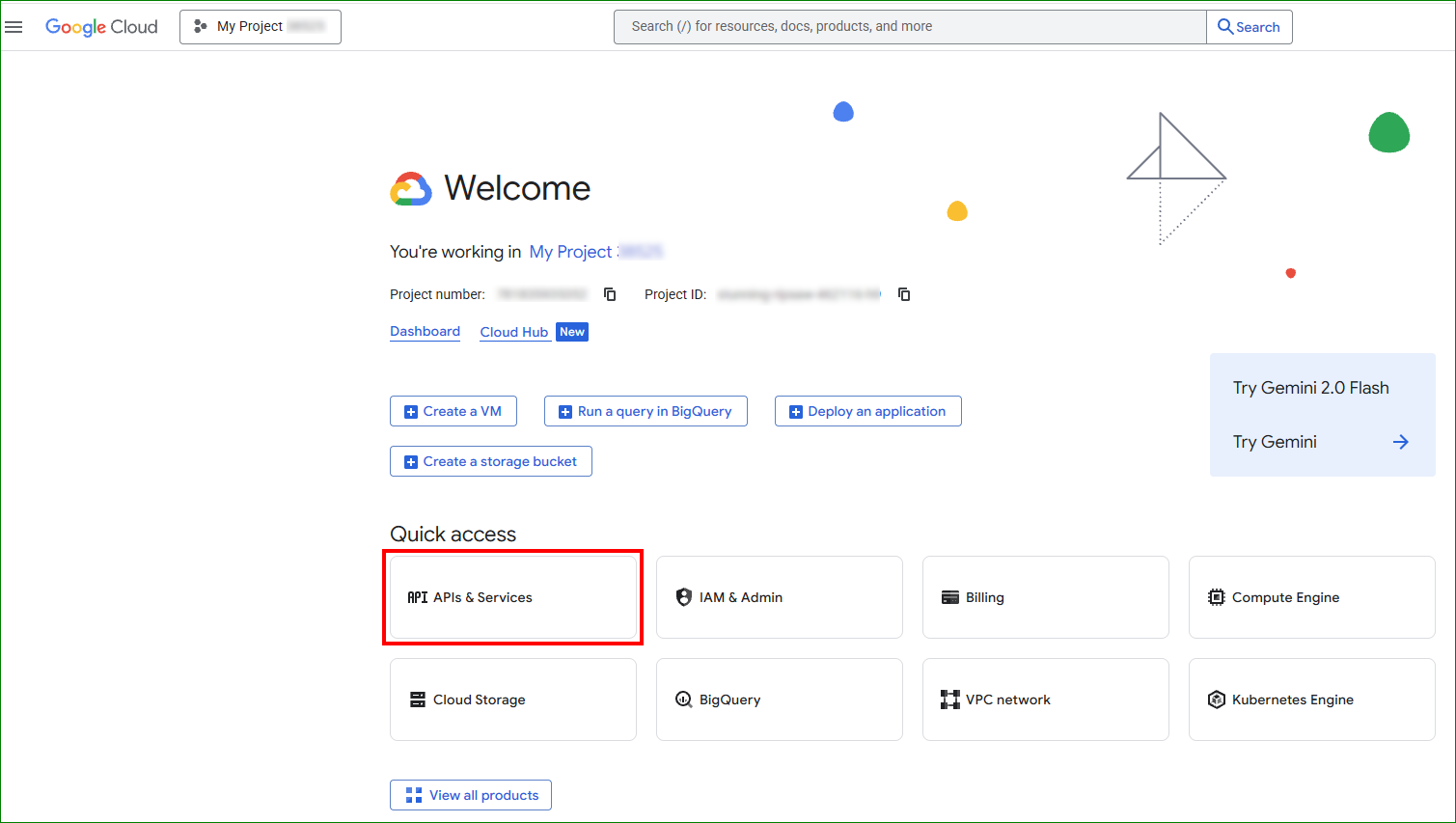

Aceder à Google Cloud Plaform. Criar um novo projeto, dando-lhe um nome à escolha. Seleccioná-lo.

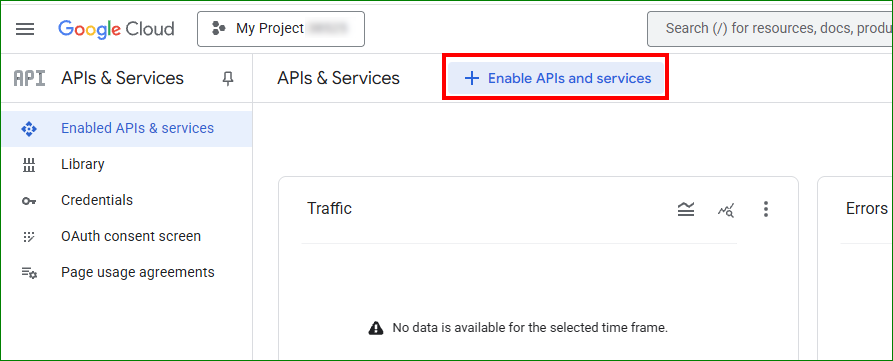

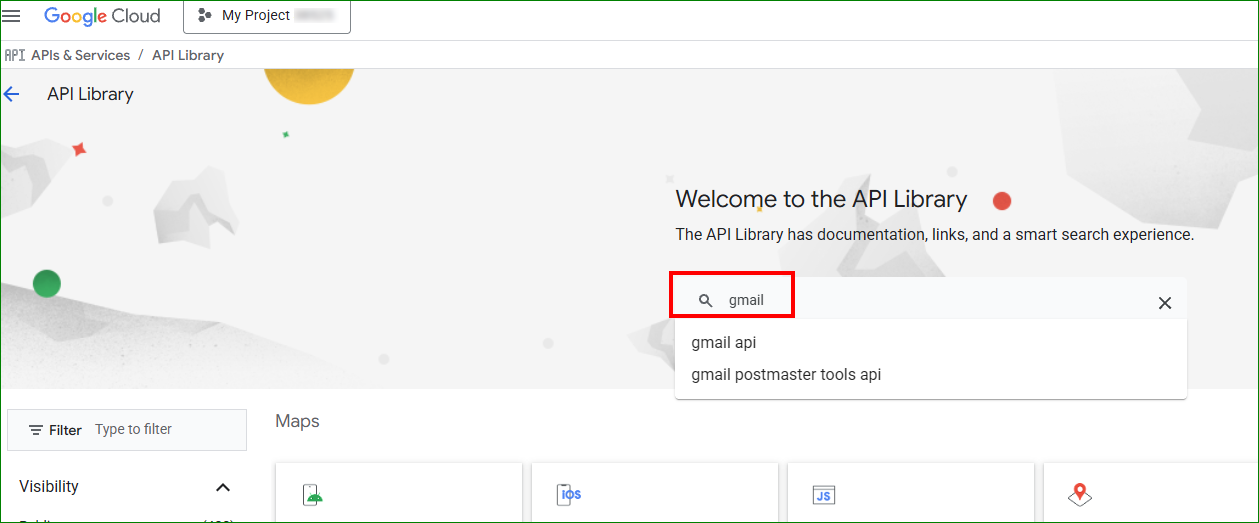

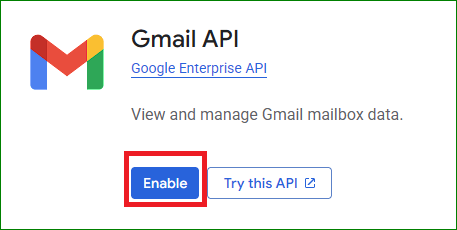

Entrar em Dashboard e procurar por Gmail API no menu APIs & Services. Activar essa API no botão Enable.

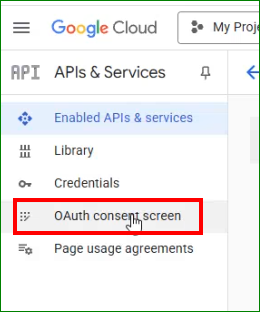

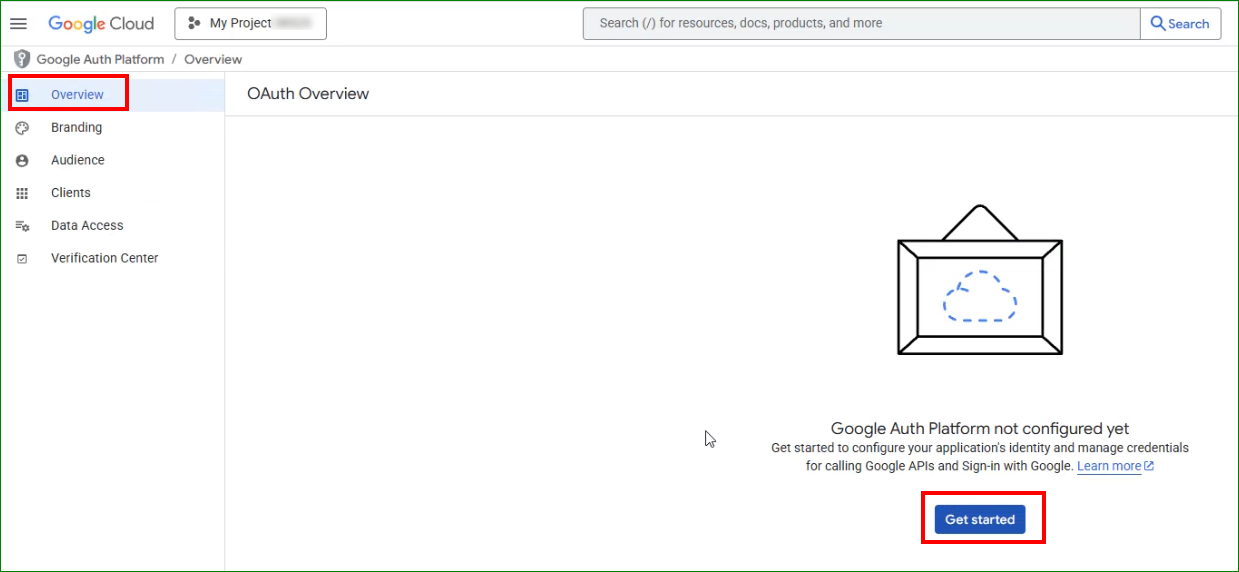

Clicar na opção OAuth consent screen, que o levará para a página Overview do projecto. Clique em Get started.

Preencher o nome da App e um endereço de e-mail do domínio da Escola, por exemplo, o da própria conta de Administrador da plataforma Google Workspace (não é para indicar qualquer endereço da DBG).

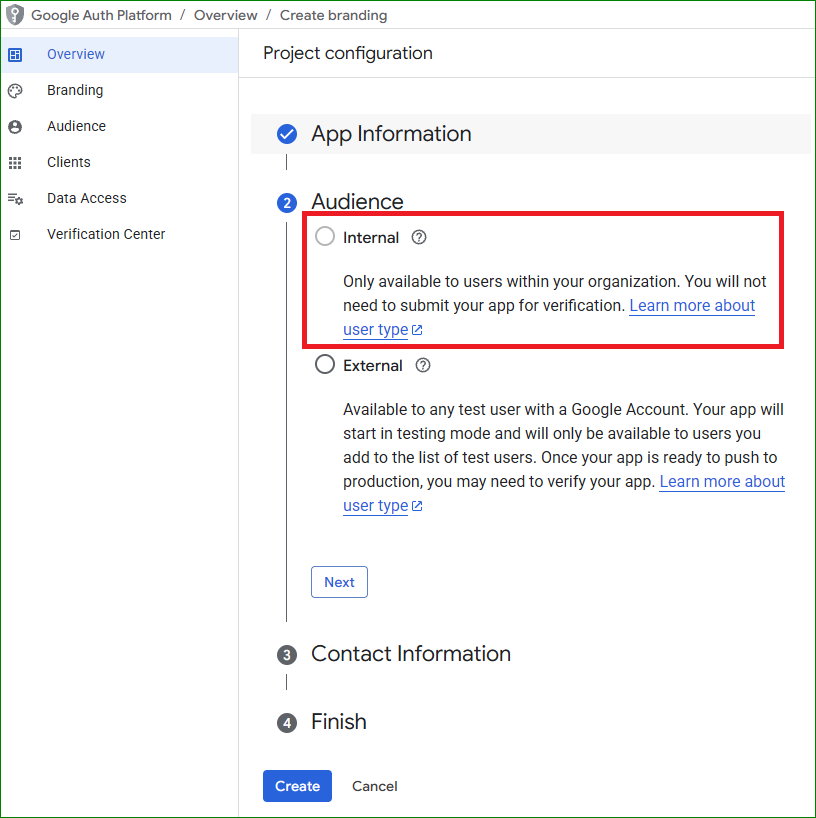

Escolha o tipo Internal na secção Audience. De seguida, clique em Next e indique na secção Contact information o mesmo e-mail que anteriormente escolheu (uma vez mais, não é para indicar qualquer endereço da DBG). No final clique em Create.

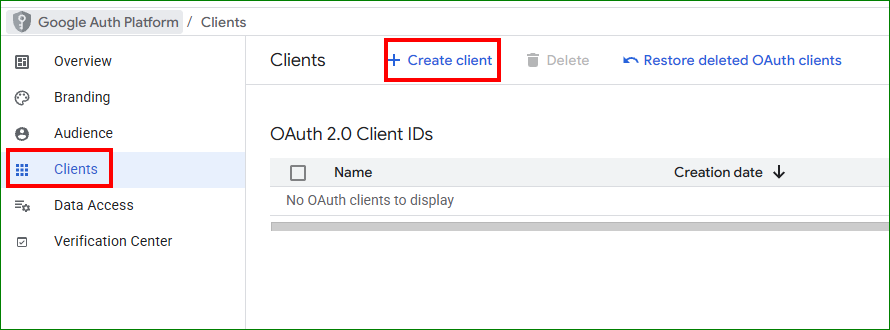

No menu do lado direito aparecerá um sub-menu Clients onde serão gerados o Client ID e o Client Secret. Entre nesse sub-menu e clique em Create client.

Escolha no campo Application type Desktop app e dê um nome à sua escolha. Clique em Create.

Aparecerá uma janela com os dados do Client ID e o Client Secret. Descarregue o ficheiro JSON usando o botão Download JSON.

Finalmente, no sub-menu Data Access, procure pelo scope https://mail.google.com e adicione-o.

Para completar a configuração no dbGEP, sugere-se que utilize o botão Carregar de ficheiro JSON da Google e escolha o ficheiro que descarregou. Serão lidos automaticamente os valores, evitando erros de escrita.

Recomenda-se o uso do botão Enviar e-mail de teste no final.

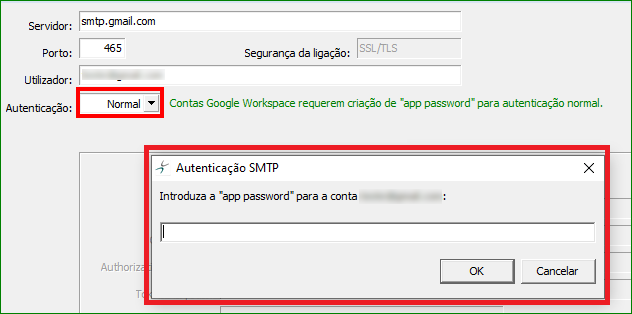

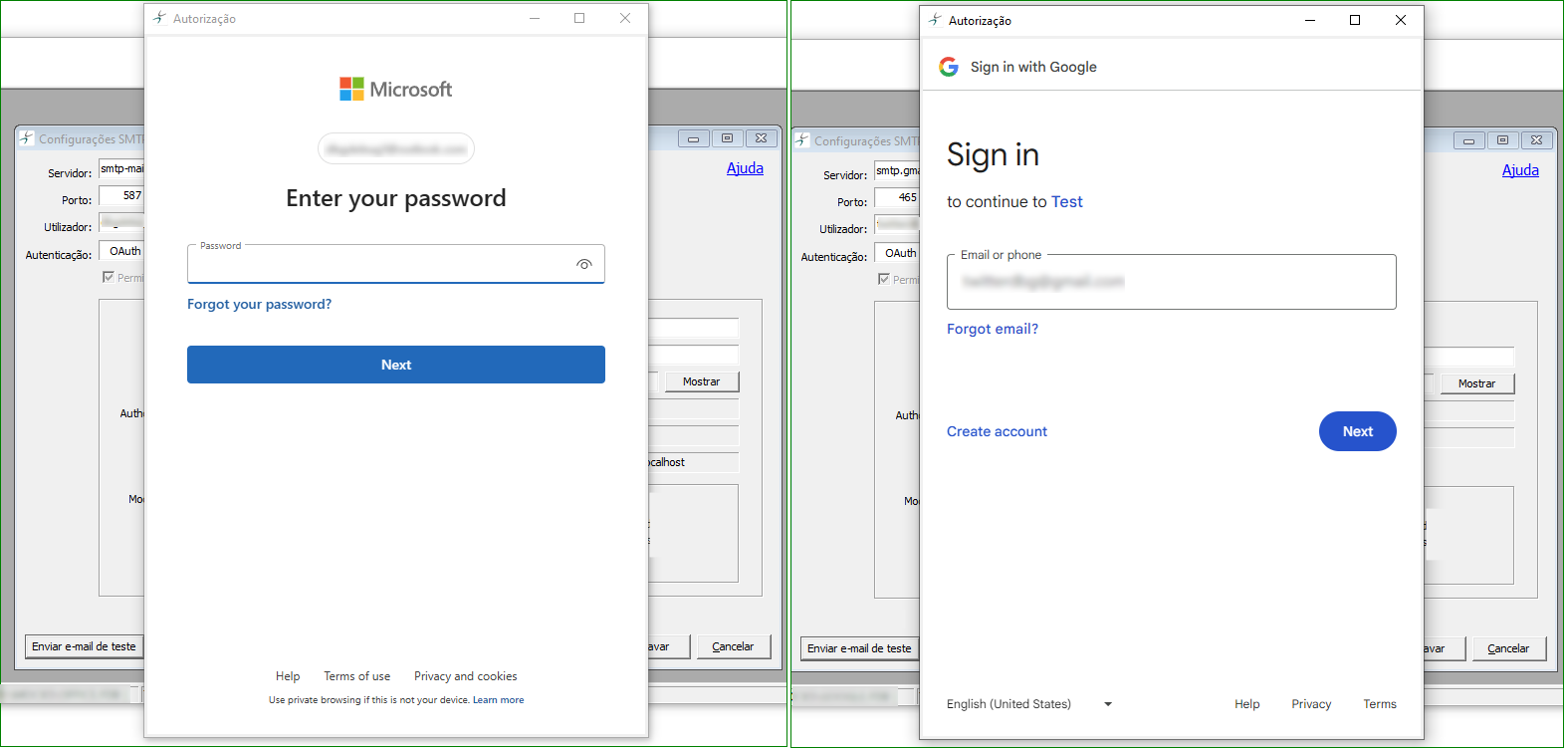

Em cada envio, será expectável aparecer uma página semelhante à da imagem abaixo, onde o utilizador terá de confirmar.

Para mais ajuda, pode consultar a documentação da Google:

https://developers.google.com/identity/protocols/oauth2/native-app

https://developers.google.com/workspace/guides/configure-oauth-consent

O dbGEP tem implementado o denominado "auth code flow".

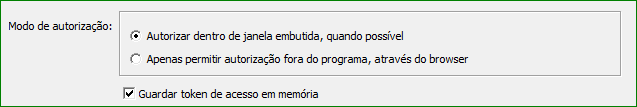

Existem dois modos possíveis de consentir os envios, dentro de uma janela embutida ou através do browser.

A configuração Guardar token de acesso em memória aplica-se a qualquer um deles. Quando marcado, o token de acesso persiste em memória até fechar o programa, dispensando repetidos consentimentos até que ele expire (um token de acesso dura geralmente 1 hora). Desmarque caso prefira que os utilizadores sejam obrigados a consentir todos os envios.

Este modo permite que o utilizador faça a autorização dentro do programa, através de uma janela onde se utiliza a tecnologia Microsoft Edge WebView2.

Este modo envolve menos passos para o utilizador, comparativamente com o modo de autorização "externo". Porém, para funcionar, têm que ser verificados alguns requisitos no posto de trabalho.

Sistema operativo Windows 10 ou Windows 11.

Instalação do Microsoft Edge WebView2 Runtime. Nas versões mais recentes do Windows 11 já se encontra instalado por defeito.

Disponível no site da Microsoft, sugere-se a escolha da opção "Evergreen Bootstrapper".

https://developer.microsoft.com/en-us/microsoft-edge/webview2/?form=MA13LH#download

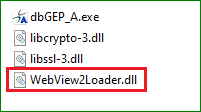

Ficheiro WebView2Loader.dll presente na mesma pasta do executável.

Este ficheiro é distribuído nos setups de instalação dos módulos dbGEP-A, dbGEP-F e dbGEP-V.

Caso falhem estes requisitos, como salvaguarda o programa comuta automaticamente para o modo "externo".

Exemplos da janela de autorização dentro do programa:

Este modo permite que se faça a autorização fora do programa, sendo aberto o browser para o utilizador fazer login na conta e autorizar a aplicação.

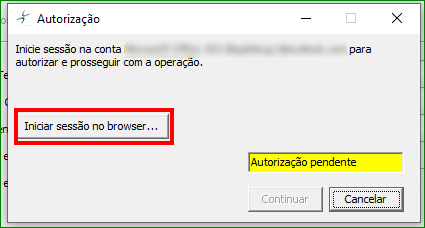

Antes de iniciar o envio de e-mails, surgirá uma janela onde terá de clicar no botão Iniciar sessão no browser. Até autorizar, a janela terá um indicador amarelo.

No browser será aberto o link de autorização para o utilizador aceitar

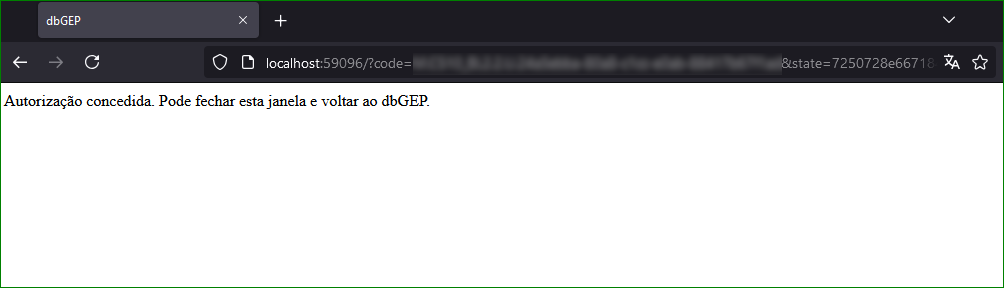

Aceitando, será redireccionado para uma página onde será informado para regressar ao programa.

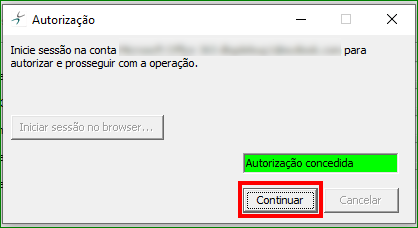

O indicador ficará verde. O envio será iniciado quando clicar no botão Continuar.

Para o protocolo SMTP funcionar através dos portos 465 (SSL/TLS) ou 587 (STARTTLS), o posto de trabalho tem de ter instalados os ficheiros do OpenSSL que são distribuídos nos setup de instalação dos módulos dbGEP.

Novidade: o dbGEP suporta agora protocolo TLS 1.3 desde que estejam instalados os ficheiros do OpenSSL 3.x.

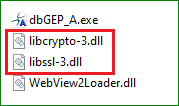

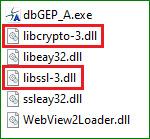

Para isso, devem estar presentes na mesma pasta do executável o conjunto de ficheiros libcrypto-3.dll e libssl-3.dll. Estes novos ficheiros passaram a ser distribuídos nos setups de instalação.

Exemplo de uma instalação de raíz:

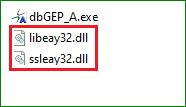

Caso seja somente actualizado o executável, e esteja presente o antigo conjunto de ficheiros que eram distribuídos, libeay32.dll e ssleay32.dll (OpenSSL v1.0.2u), estes continuam a ser suportados pelo dbGEP.

Na presença dos dois conjuntos de ficheiros, o programa utilizará os mais recentes.

O separador específico para fazer essas configurações - que existiu em versões anteriores - foi descontinuado.

Caso tenha que utilizar um proxy da rede interna para aceder à internet e estabelecer ligação ao servidor SMTP, poderá agora fazê-lo através de:

--proxy-server="protocol=[user:pass@]ip:port" no atalho do executávelDBGEP_PROXY configurada no mesmo formato protocol=[user:pass@]ip:portSão aceites proxys do tipo:

socks5https (que suporte comando CONNECT)Exemplo:

dbGEP_A.exe --proxy-server="socks5=192.168.56.1:1080"